Warum Informationssicherheit professionell betrieben gehört

In einer Zeit, in der Cyberangriffe und Datenverstöße immer häufiger werden sollte es für jeden Verantwortlichen klar sein, dass nur professionell betriebene Informationstechnologie die evidenten Risiken bestmöglich minimieren kann.

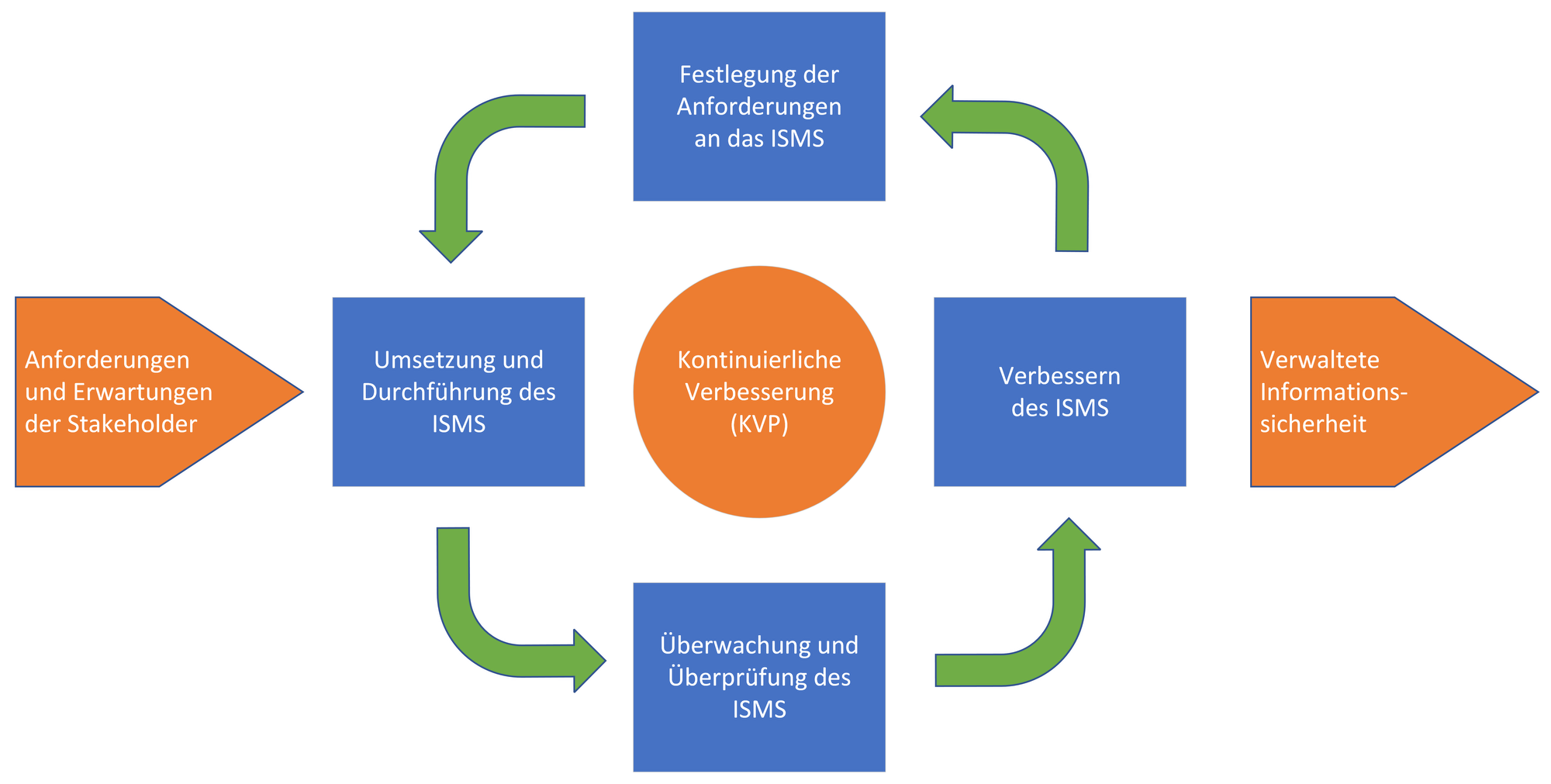

Eine professionelle Informationssicherheitsstrategie umfasst üblicherweise eine Reihe von Prozessen und Verfahren, einschließlich der Identifizierung und Analyse von Risiken, der Implementierung von Sicherheitsmaßnahmen, der Überwachung von Sicherheitsvorfällen und der Reaktion auf Sicherheitsbedrohungen. Durch die Verwendung einer professionellen Informationssicherheitsstrategie können Unternehmen und Organisationen potenzielle Bedrohungen proaktiv erkennen und darauf reagieren, bevor sie zu Sicherheitsverletzungen oder anderen Problemen führen.

Die Einhaltung von Informationssicherheitsstandards ist auch deswegen so wichtig, weil es bei Nichtbeachtung zu rechtlichen Auswirkungen kommen kann. Viele Gesetze und Vorschriften, die Unternehmen und Organisationen verpflichten, fordern bestimmte Standards für Informationssicherheit ein. Die Nichteinhaltung dieser Standards kann zu Strafen, Schadenersatzansprüchen und anderen rechtlichen Konsequenzen führen. Durch die Einhaltung von Informationssicherheitsstandards und die Implementierung von Sicherheitsmaßnahmen können Unternehmen und Organisationen ihre Daten schützen und ihre Reputation und finanzielle Stabilität aufrechterhalten.

Informationssicherheit ist aber keine Raketentechnologie. Während Raketen auf fortschrittlichen wissenschaftlichen Prinzipien und Technologien basieren und höchste Präzision und Zuverlässigkeit erfordern, beruht Informationssicherheit auf bewährten Methoden, Best Practices und Standards. Informationssicherheit ist machbar und lebbar.